Подключение проходного выключателя

Опубликовано: Рубрика: ВыключателиАвтор: s-admin

Подключение проходного выключателя значительно упростит жизнь. Подключить выключатель не так сложно, как кажется. В данной статье будет подробно описано, как подключить проходной выключатель.

Работа проходного выключателя заключается в том, что при его помощи можно выключать свет в двух разных местах.

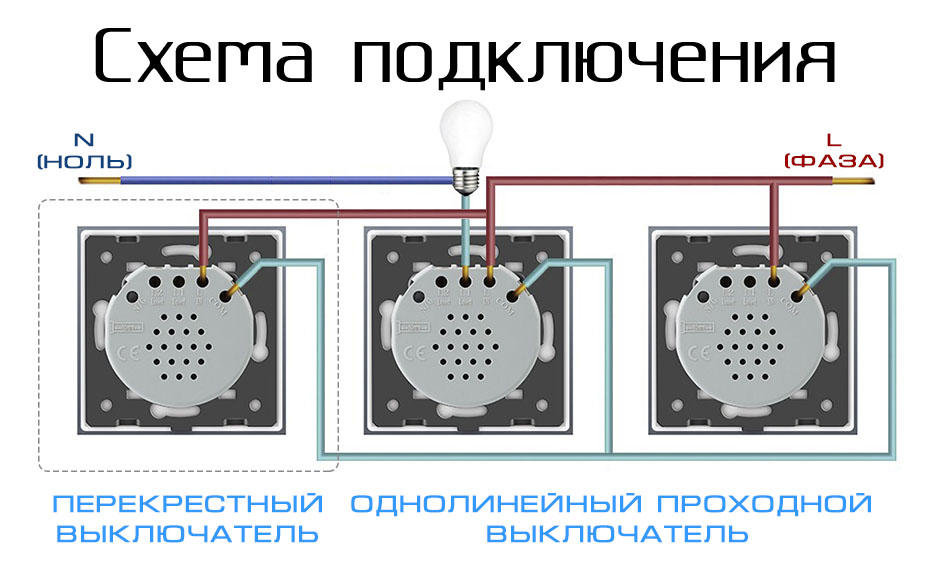

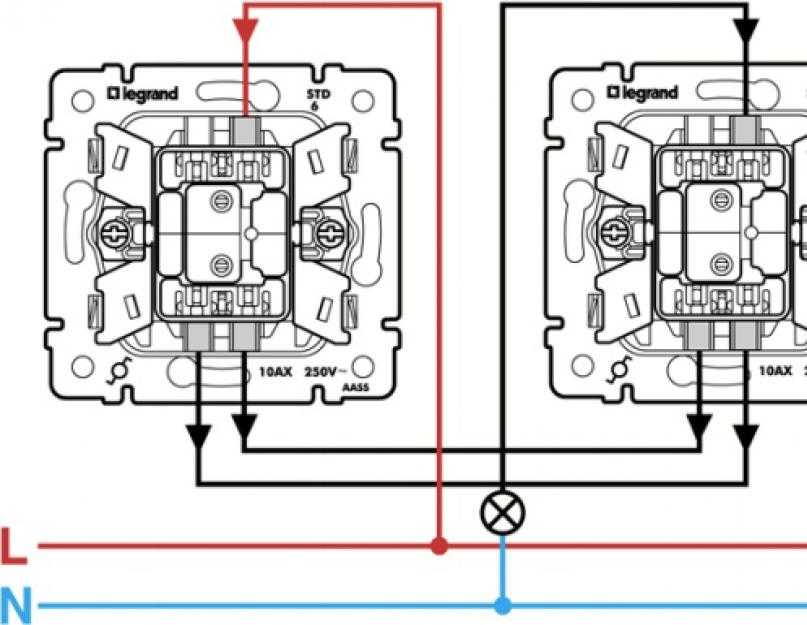

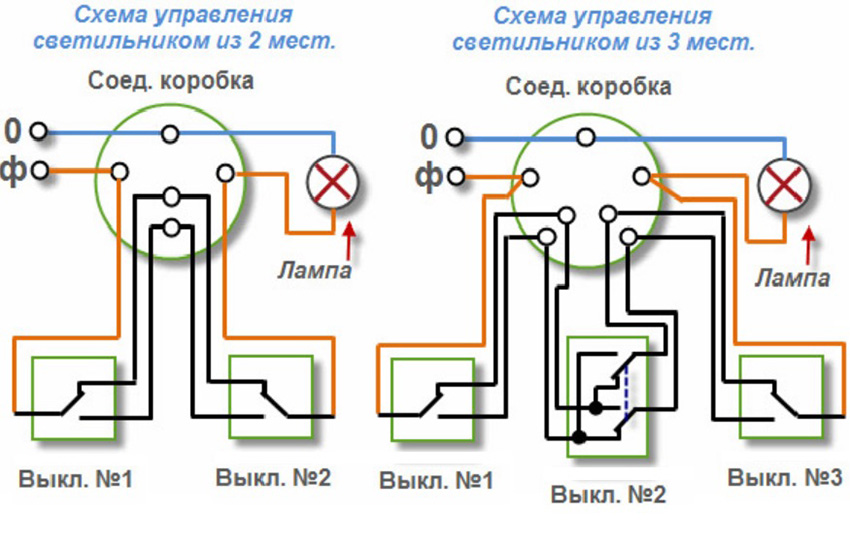

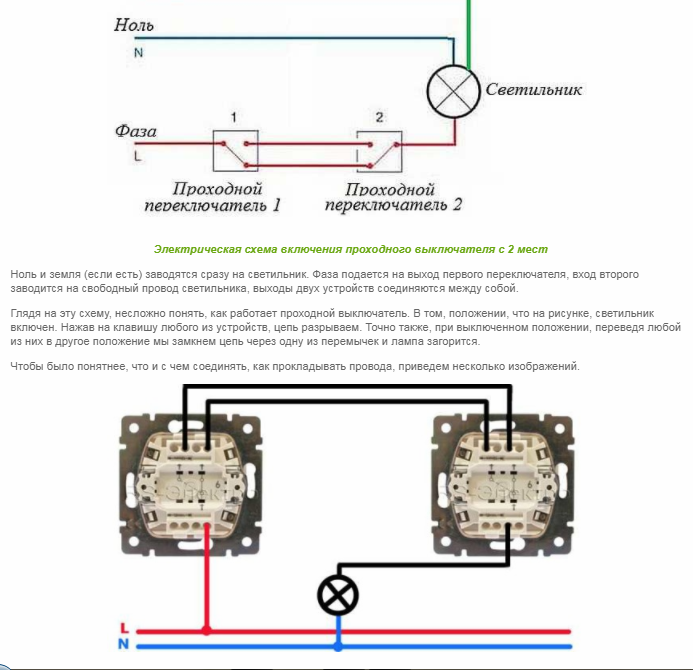

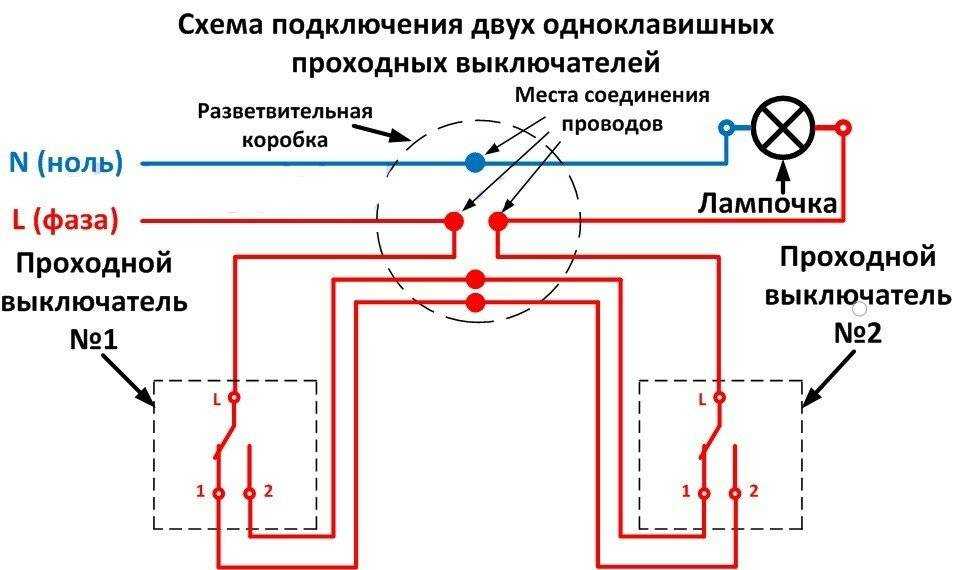

Схема проходного выключателя

Данная схема подключения проходного выключателя отличается от подключения обычного выключателя только конструкцией самого выключателя и количеством проводов.

Конструкция отличается тем, что у него нет положения «Выкл. ». Проходной выключатель направляет ток на одну из клемм. Отключение осветления происходит тогда, когда проходные выключатели находятся в разных положениях.

». Проходной выключатель направляет ток на одну из клемм. Отключение осветления происходит тогда, когда проходные выключатели находятся в разных положениях.

В случае с обычным выключателем в схеме участвуют только 2 провода, но в схеме проходного — 3. Один является подачей и выходом фазы для проходных выключателей, а 2 остальных — перемычки между двумя маршрутными выключателями.

Подключение проходного выключателя своими руками

-

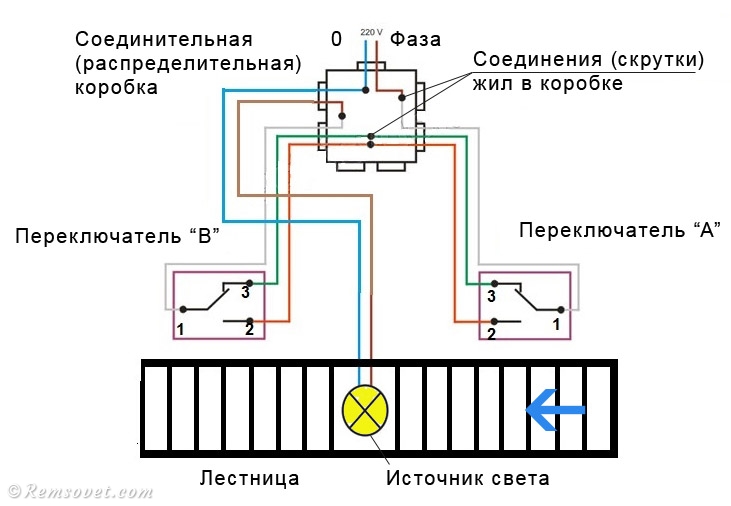

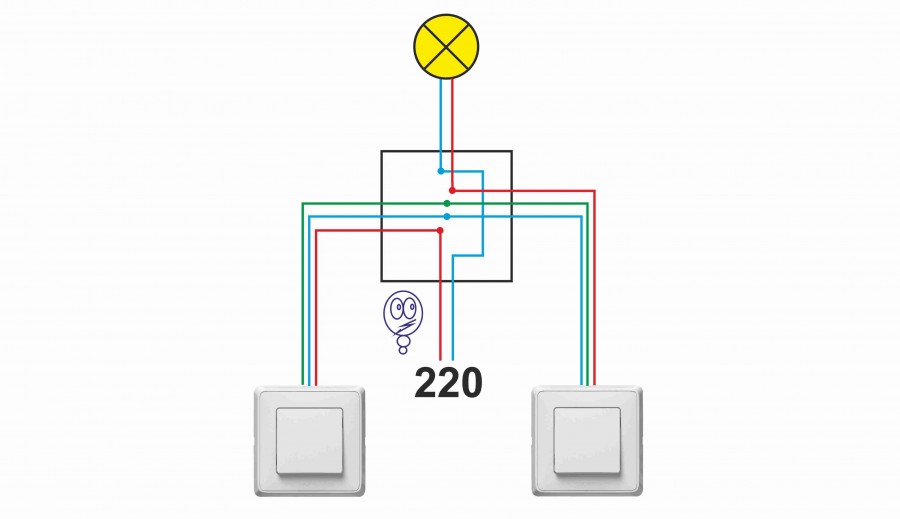

Нулевой провод проходит через распределительную коробку к лампе.

-

В коробку проходит фазный провод и выходит из нее к выключателю № 1.

-

Два выходных контакта первого выключателя через коробку соединяются с двумя выходными контактами второго выключателя.

-

Через второй проходной выключатель контакт уходит на лампу.

Подробней все описано и показано в видео: Как подключить проходной выключатель.

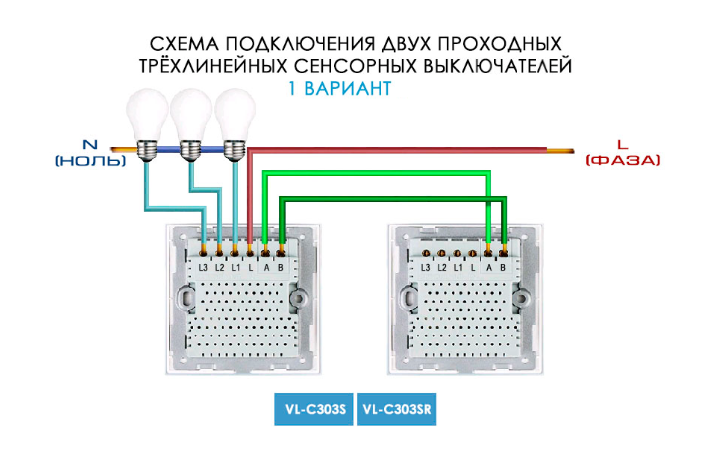

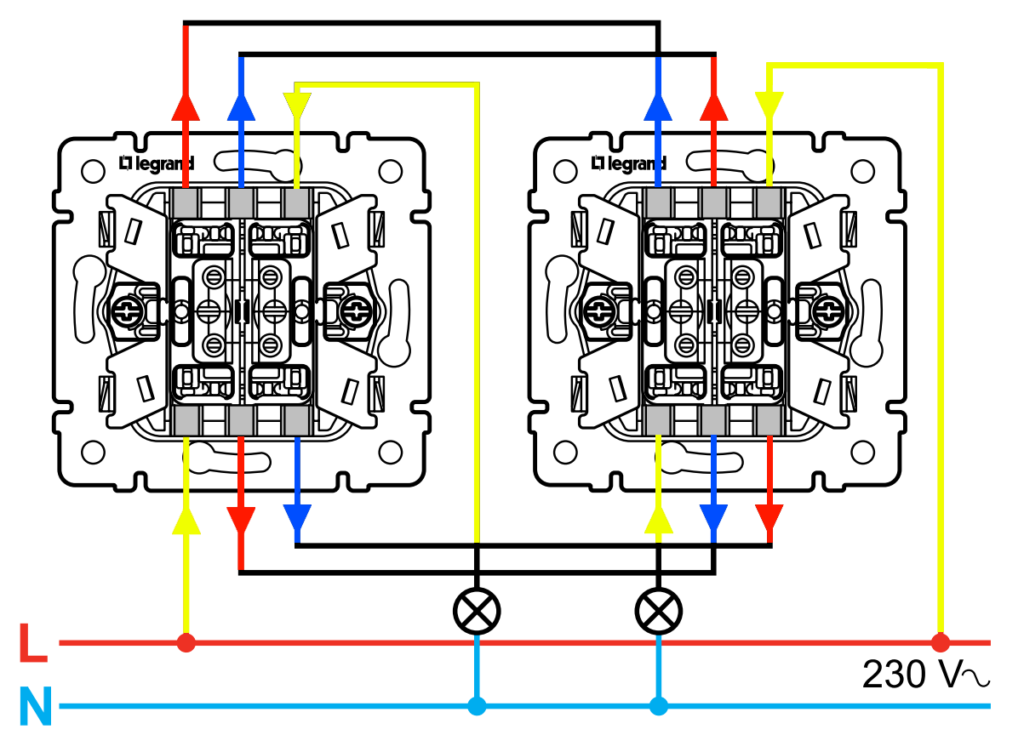

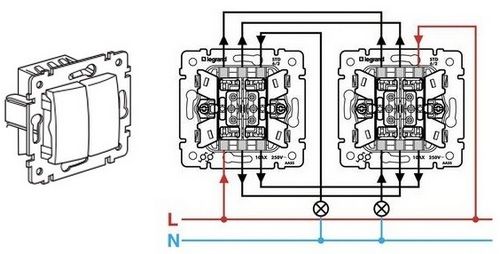

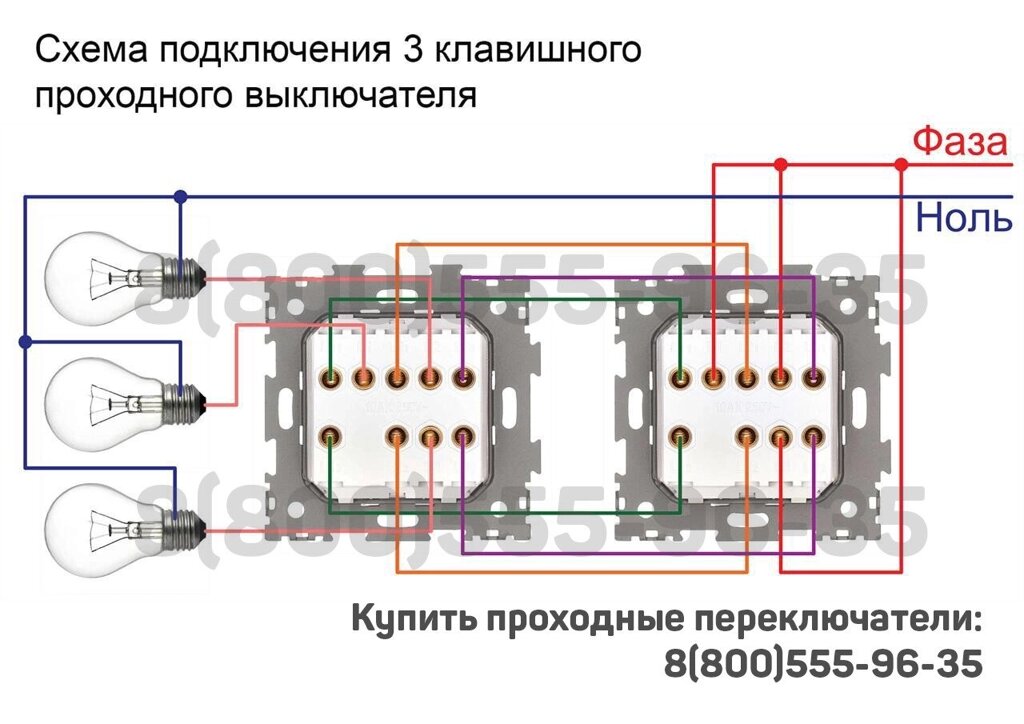

Как подключить двухклавишный проходной выключатель

Подключение двухклавишного проходного выключателя по сути отличается только количеством клавиш и проводов, схема остается та же. В схеме выключателей имеется уже по 6 проводов. Четыре из них это выходы и два — входы, по два выхода на клавиши выключателя.

Как сделать двухклавишный проходной выключатель

-

Нулевой провод проходит через распределительную коробку к лампам.

-

Фазный провод подключается к первому выключателю (расседеняется на каждую клавишу).

-

Два конца провода фазы подключается к своей паре выходов первого выключателя.

-

Четыре выхода первого выключателя соединяются с четырьмя выходами второго выключателя (по паре на каждую клавишу).

-

От каждой клавиши выходят по проводу фазы и подключаются отдельно к двум разным светильникам (лампочкам).

Подробности показано в видео:

0 63 просмотров

Понравилась статья? Поделиться с друзьями:

Как подключить проходной выключатель — схема подключения своими руками / Разное / Публикации / Строим Домик

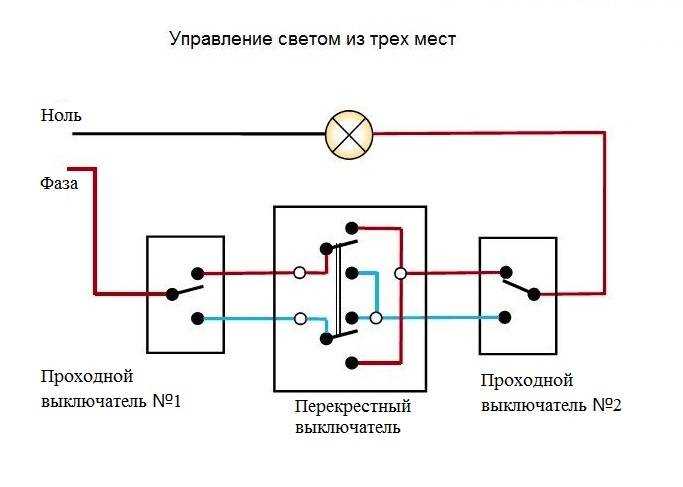

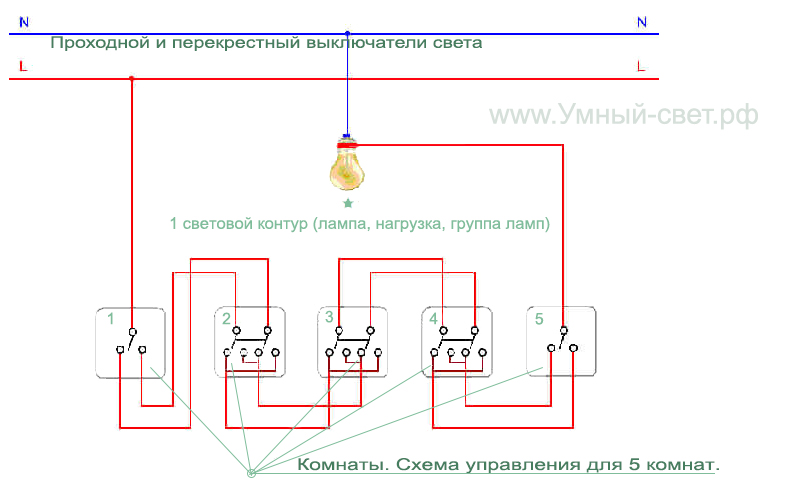

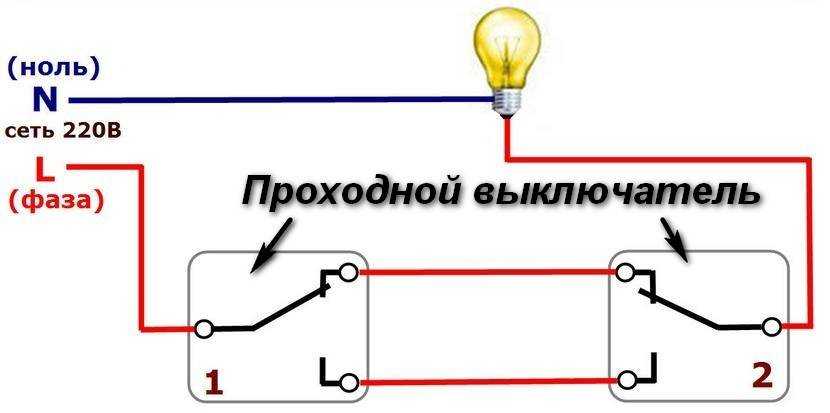

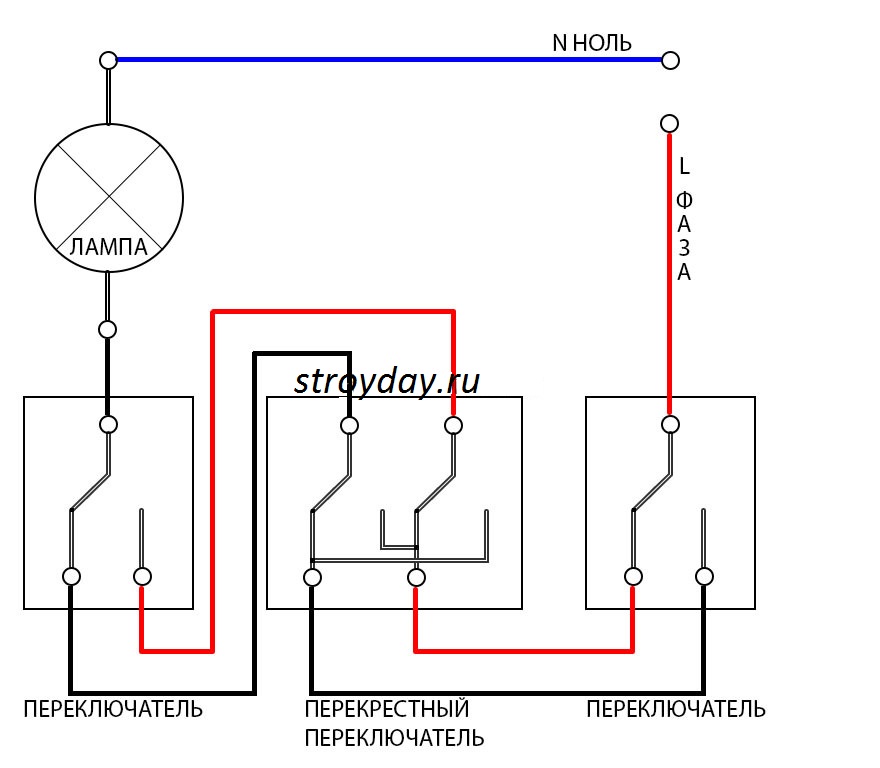

Проходные выключатели наряду с выключателями обычными получили широкое применение и на производстве, и в быту. Основная функция, которую выполняют проходные выключатели – включение и отключение освещения из нескольких мест. Например, это может быть длинный коридор, лестничная площадка между первым и вторым этажом и т.д. В этой статье мы расскажем как подключить проходной выключатель своими руками и покажем схема подключения проходного выключателя с 2-х мест.

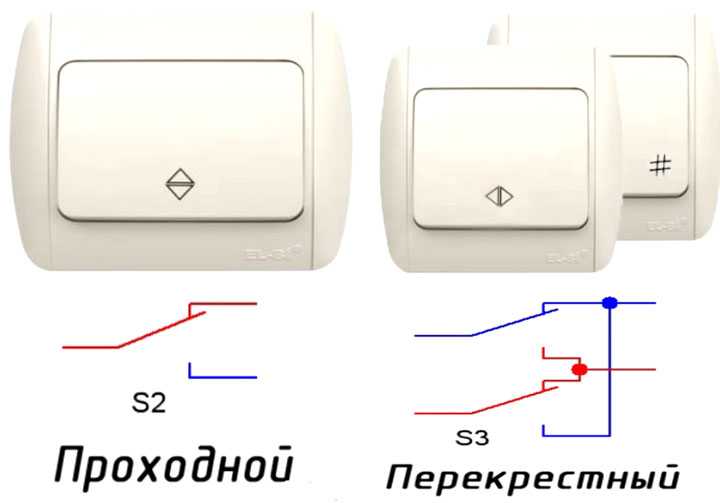

Расключение проводов на проходном выключателеКонструкция проходного выключателя

Проходные выключатели, как и обычные, бывают одно-, двух-, трёхклавишные. Всё зависит от того, какое количество групп освещения необходимо включать. Отличие проходного выключателя от обычного состоит в следующем. Обычный выключатель либо замыкает, либо размыкает электрическую цепь, а проходной выключатель, замыкая одну цепь, одновременно размыкает другую, и соответственно наоборот – размыкая одну цепь, замыкает вторую.

Всё зависит от того, какое количество групп освещения необходимо включать. Отличие проходного выключателя от обычного состоит в следующем. Обычный выключатель либо замыкает, либо размыкает электрическую цепь, а проходной выключатель, замыкая одну цепь, одновременно размыкает другую, и соответственно наоборот – размыкая одну цепь, замыкает вторую.

Электрическая схема одинарного проходного выключателя достаточно проста. У него имеется один вход и два выхода. Фаза подаётся на вход, а выходит или через первый выход, или через второй. Всё будет зависеть от положения выключателя. Двух- и трёхклавишный проходной выключатель – это своего рода два или три одинарных выключателя, собранных в одном корпусе. Т.е. у двойного проходного выключателя один общий вход и четыре выхода, а у тройного – общий вход и шесть выходов.

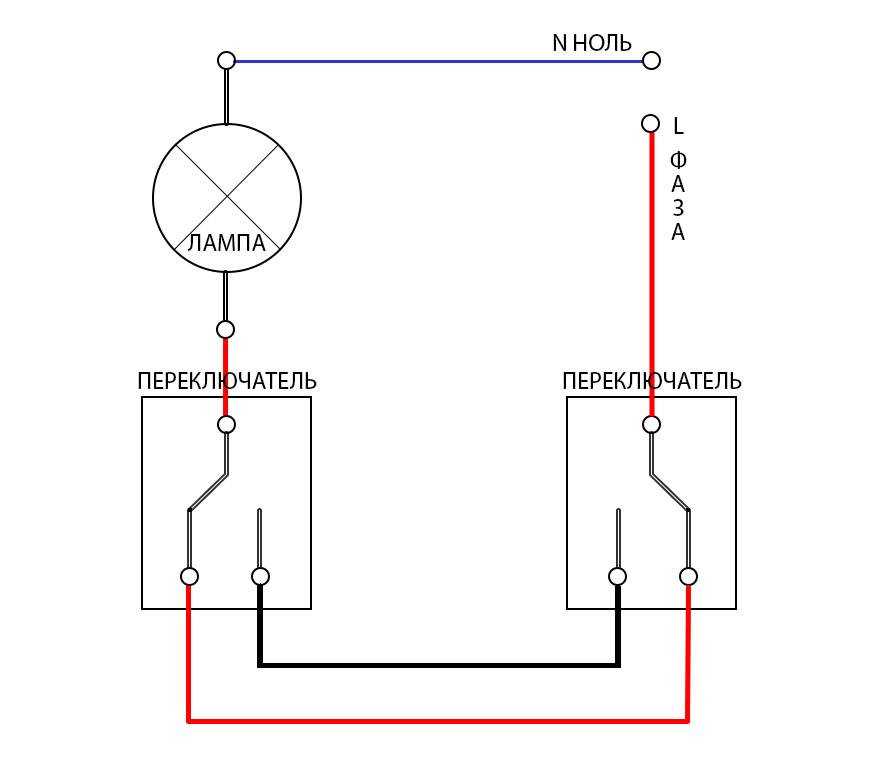

Электрическая схема подключения с двух мест

Схема подключения проходного выключателя с 2-х местКак уже было сказано, благодаря проходным выключателям, можно включать свет с двух и более мест. Самая простая схема (управление освещением с двух мест) выглядит следующим образом: фаза подаётся на вход первого проходного выключателя, а два выхода соединяются с выходами второго проходного выключателя. Далее вход второго выключателя соединяется с источником освещения (лампой). Т.е. фаза по цепочке «первый выключатель — второй выключатель» подаётся на лампочку. Ну а с лампочки провод идёт на ноль. При замкнутой цепи лампочка будет светиться.

Самая простая схема (управление освещением с двух мест) выглядит следующим образом: фаза подаётся на вход первого проходного выключателя, а два выхода соединяются с выходами второго проходного выключателя. Далее вход второго выключателя соединяется с источником освещения (лампой). Т.е. фаза по цепочке «первый выключатель — второй выключатель» подаётся на лампочку. Ну а с лампочки провод идёт на ноль. При замкнутой цепи лампочка будет светиться.

Подготовка к монтажу

Для реализации схемы подключения с двух мест, нужно подготовить необходимые материалы и инструмент. Из материалов будут использоваться медный электрический кабель или медные провода (сечение будет зависеть от осветительной нагрузки), соединительная (проходная) коробка, установочные коробки под выключатели, устройство освещения (люстра, светильник или просто патрон для лампочки), навесные клеммники или специальные соединители для соединения проводов в коробке, ну и собственно два проходных выключателя. Вид проходных выключателей выбирается в зависимости от того, какой монтаж будет – наружный или скрытый.

Вид проходных выключателей выбирается в зависимости от того, какой монтаж будет – наружный или скрытый.

Из инструмента необходимы:

- отвёртки;

- плоскогубцы;

- бокорезы;

- нож монтажный;

- индикатор напряжения или тестер;

- штроборез;

- возможно молоток и зубило;

- дрель с коронкой.

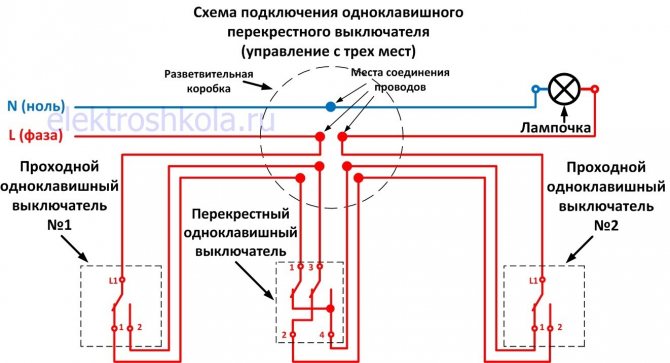

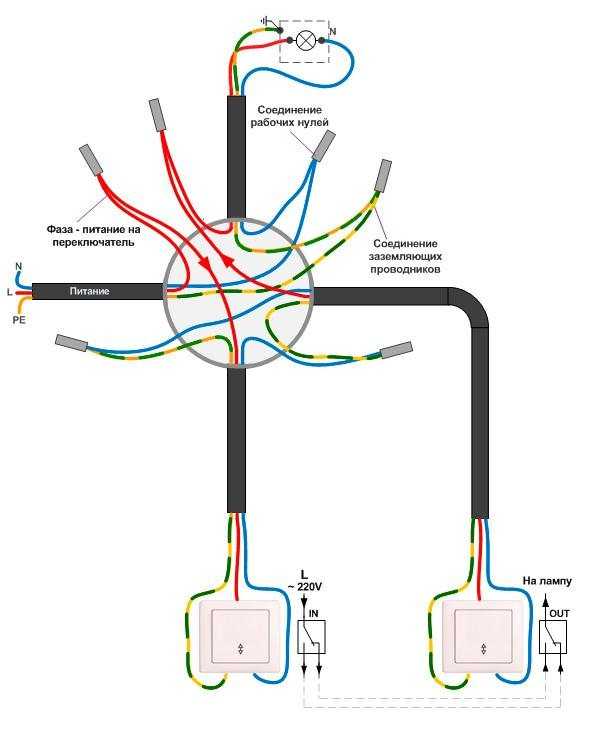

Монтаж проходных выключателей и схема подключения с двух мест

Для начала необходимо определить место установки проходных выключателей. Например, это начало и конец коридора. Затем планируется трасса прокладки проводки и место установки соединительной коробки, которая обычно монтируется под потолком.

Если монтаж скрытый, то делаем штробы в стене под прокладку проводки, а под установочные коробки для выключателей делаем круглые отверстия тоже в стене. Для этого используем дрель со специальной коронкой. Для соединительной коробки также необходимо отверстие, но под потолком и круглой или квадратной формы, в зависимости от формы самой коробки.

Проходной выключатель с двух мест схема подключения

Далее вставляем установочные коробки выключателей и соединительную коробку в подготовленные для этого места и замазываем специальной строительной смесью, даём время замазке высохнуть. От выключателей и светильника прокладываем провода по штробам до соединительной коробки. Также в соединительную коробку подводим общий фазный провод и общий ноль.

По новым требованиям бытовая сеть 220В должна быть трёхпроводной, т.е. кроме фазы и нуля должен использоваться заземляющий провод. Это тоже нужно учитывать при прокладке проводов.

Подключаем выключатели и вставляем их в установочную коробку. Подключаем светильник и затем соединяем все приходящие провода в соединительной коробке, для чего используем или обычную скрутку, или специальные соединители. Закрываем коробку, подаём питание на общий ноль и фазу и проверяем работоспособность схемы нашего освещения.

: пошаговое руководство | Auvik

Хотя я твердо верю в важность управления конфигурацией сети, даже я признаю, что настройка сетевого коммутатора с помощью интерфейса командной строки (CLI) по-прежнему остается одним из самых фундаментальных навыков сетевой инженерии, которым вы можете овладеть.

Это также одна из самых сложных вещей для новичков в этой области. И дело не только в знании того, какие команды вводить. Не всегда очевидно, что должно быть частью базовой конфигурации.

Итак, чтобы помочь всем начинающим сетевым инженерам или опытным профессионалам, которые хотят освежить свои знания, мы составили это базовое руководство по настройке коммутатора.

В категорию «сетевой коммутатор» входит множество устройств. Поскольку мы говорим о конфигурации, в этой статье мы будем ссылаться именно на управляемые коммутаторы. Стоит отметить, что конфигурация коммутатора уровня 2 и уровня 3 будет отличаться, как и коммутаторы для малого/домашнего офиса (SOHO) и корпоративные коммутаторы. И не забывайте, что всегда будут небольшие различия между поставщиками и версиями программного обеспечения.

И не забывайте, что всегда будут небольшие различия между поставщиками и версиями программного обеспечения.

Поскольку Cisco очень распространена, а ее интерфейс командной строки в стиле IOS используется не только на коммутаторах Cisco, в качестве основного примера мы сосредоточимся на настройке командной строки коммутаторов Cisco, работающих под управлением 15.x IOS. Но вы сможете использовать то, что мы здесь рассматриваем, во множестве различных сред. На самом деле, поскольку многие команды и концепции применимы и к устройствам маршрутизации, это также может быть хорошим справочником по базовой настройке маршрутизатора и коммутатора.

С точки зрения сети мы сосредоточимся на функциях, связанных с уровнем 2.

Что включает в себя базовая конфигурация коммутатора

Базовую конфигурацию коммутатора можно рассматривать как минимальную настройку сети, порта и безопасности, необходимую для производственного развертывания коммутатора. На практике ваши точные потребности будут варьироваться от среды к среде. В целом, эффективное управление коммутаторами — отдельная тема.

В целом, эффективное управление коммутаторами — отдельная тема.

Наша цель здесь — охватить некоторые основы настройки коммутатора, которые применимы к большинству производственных сценариев использования. К ним относятся настройка параметров управления коммутатором, усиление защиты коммутатора и конфигурация VLAN.

Начало работы: что нужно знать перед настройкой сетевого коммутатора

Существует множество нюансов, связанных с настройкой коммутатора, которые не очевидны новичкам. Вот несколько основных советов, о которых нужно знать, прежде чем начать.

Завершение командной строки, клавиша табуляции и стрелки вверх/вниз экономят время

Опечатки причиняют боль, а вводить длинные команды утомительно. К счастью, в IOS от Cisco есть функции, которые помогут вам избежать опечаток и работать быстрее:

1. Завершение командной строки. Как только вы наберете достаточное количество команд, чтобы они были уникальными, вы можете просто нажать Enter. Например, вместо ввода «настроить терминал» вы можете использовать команду «config t» следующим образом:

Например, вместо ввода «настроить терминал» вы можете использовать команду «config t» следующим образом:

Switch#config t [Введите команды конфигурации, по одной в строке. Конец с «CNTL/Z».] Переключатель (конфигурация)#

2. Завершение вкладки. Нажатие клавиши табуляции после того, как на экране появится достаточно уникального текста, автоматически завершит команду. Например, при нажатии на вкладку после «conf» автоматически завершается «configure»:

3. Прокрутка команд клавишами вверх/вниз. Нужно повторить команду? Вы можете прокручивать историю команд с помощью стрелок вверх/вниз на клавиатуре.

4. Бонус! Использовать «?» для дополнительной помощи. Нажатие «?» в начале командной строки покажет вам все команды, доступные в текущем контексте. Нажатие «?» после команды покажет вам все параметры, доступные в этом контексте.

Уровни и режимы доступа

Существует несколько уровней и режимов доступа Cisco, позволяющих выполнять различные команды. Вы можете узнать больше о каждом режиме в иерархии команд Cisco IOS, но приведенная ниже таблица является справочной для наших примеров.

Вы можете узнать больше о каждом режиме в иерархии команд Cisco IOS, но приведенная ниже таблица является справочной для наших примеров.

| Cisco Mode | What the prompt looks like | Command to enter from upper-level mode | Command to exit to upper-level mode |

|---|---|---|---|

| EXEC | Switch> | Default mode | logout or exit |

| Privileged EXEC (access from EXEC) | Switch# | enable | disable |

| Global configuration (access from Privileged EXEC) | Switch(Config)# | config t | CTRL/Z |

| Конфигурация интерфейса (доступ из глобальной конфигурации ) | Switch(config-if)# | Интерфейс <Имя интерфейса> | EXIT |

| Конфигурация уровня линии (Доступ из Global Конфигурация) | Switch (Config-Line)# | Линия | 9007 9007 9007 9007 |

Консольные порты и кабели

При первом подключении к коммутатору вы часто делаете это через консольный порт. Обычно это делается путем подключения последовательного кабеля к коммутатору. Вы также можете использовать адаптер USB-последовательный порт для подключения.

Обычно это делается путем подключения последовательного кабеля к коммутатору. Вы также можете использовать адаптер USB-последовательный порт для подключения.

После того, как физические соединения установлены, как вы можете фактически получить доступ к CLI? С помощью эмулятора терминала. Для Windows существует несколько популярных вариантов эмулятора, таких как Putty, RealTerm и TerraTerm. MacOS может использовать те же эмуляторы, что и Linux, включая screen, minicom и tmux.

Если вам нужен внеполосный (удаленный) доступ к консольным портам на коммутаторах, маршрутизаторах и брандмауэрах, рассмотрите возможность использования консольного сервера.

Конфигурация запуска и рабочая конфигурация

На самом деле ваш коммутатор имеет два типа конфигурации и расположения. Рабочая конфигурация коммутатора хранится в оперативной памяти. Его конфигурация запуска хранится в энергонезависимой памяти.

Почему это важно? Поверьте тому, кто совершал ошибку слишком много раз: если ваши изменения конфигурации не сохраняются в конфигурации запуска, вы потеряете их при перезагрузке коммутатора. Когда вы вносите изменения в текущую конфигурацию, вы увидите, как они вступают в силу в режиме реального времени. Однако вам необходимо явно сохранить эти изменения в текущей конфигурации, чтобы они сохранялись. Избавьте себя от боли и перепроверьте, прежде чем двигаться дальше.

Когда вы вносите изменения в текущую конфигурацию, вы увидите, как они вступают в силу в режиме реального времени. Однако вам необходимо явно сохранить эти изменения в текущей конфигурации, чтобы они сохранялись. Избавьте себя от боли и перепроверьте, прежде чем двигаться дальше.

Как настроить сетевой коммутатор

Теперь, когда вы знаете основы, мы можем перейти к командам. Здесь мы рассмотрим 10 наиболее важных основных шагов настройки сетевого коммутатора.

Хотя для любого конкретного производственного развертывания, скорее всего, потребуются определенные дополнительные шаги (например, для дополнительной защиты и управления пользователями), эти команды помогут вам приступить к работе.

Примечание. В нашем примере команды и выходные данные были сгенерированы с использованием значения по умолчанию 29 Cisco Packet Tracer.60, работающий под управлением ПО версии 15.0(2)SE4.

Шаг 1. Подключитесь к консоли

Если вы работаете с симулятором/эмулятором или подключаетесь к CLI через SSH, вы можете пропустить этот шаг.

Начать нужно с подключения к консольному порту. Это означает настройку программного обеспечения эмулятора терминала и подключение перекидного кабеля между консольным портом коммутатора и ПК.

Многие коммутаторы Cisco используют следующие настройки последовательного порта:

- Скорость передачи данных: 9600

- Данные биты: 8

- Стоп биты: 1

- ПАРИТИ: Отсутствие

. вы можете настроить сеанс следующим образом (в параметрах «Серийный» в меню):

После подключения кабеля и настройки сеанса нажмите «Открыть». Затем нажмите Enter, чтобы получить ответ в окне терминала.

Шаг 2. Установите IP-адрес управления и шлюз по умолчанию

IP-адрес управления — это то место, где вы можете войти в коммутатор для будущих административных задач. После того, как ваш IP-адрес управления настроен, вы можете использовать его для SSH-подключения к коммутатору и настроить его по сети.

Во-первых, мы получаем доступ к привилегированному режиму EXEC с помощью команды конфигурации переключателя «enable»:

Switch>enable Выключатель#

Оттуда мы входим в режим глобальной конфигурации с помощью «config t» (или «configure terminal»):

Switch#config t [Введите команды конфигурации, по одной в строке. Конец с «CNTL/Z».] Переключатель (конфигурация)#

Далее мы получаем доступ к интерфейсу VLAN:

Switch(config)#interface vlan 1 Переключатель (конфигурация-если) #

Теперь мы можем назначить IP-адрес управления и подсеть. В этом примере я назначу 10.10.11.11 с подсетью 255.255.255.0. Не забудьте заменить его правильными значениями для вашего переключателя!

Switch(config-if)#ip адрес 10.10.11.11 255.255.255.0 Переключатель (конфигурация-если) #

Мы можем выйти из режима конфигурации интерфейса и назначить шлюз по умолчанию для коммутатора из режима глобальной конфигурации.

Переключатель(config-if)#выход Switch(config)#ip default-шлюз 10.10.11.1 Переключатель (конфигурация)#

Шаг 3: Задайте имя хоста и доменное имя

Помимо настройки IP-адреса коммутатора, вы должны дать ему логическое имя хоста. Для этого мы входим в режим глобальной конфигурации и используем команду hostname:

Switch(config)#hostname PepperAndEggSwitch PepperAndEggSwitch(config)#

Точно так же мы можем добавить доменное имя с помощью команды домена:

PepperAndEggSwitch(config)#ip доменное имя cafeJohnny.local PepperAndEggSwitch(config)#

Шаг 4. Задайте логины для линий VTY и консольного порта

Надежные пароли являются важной частью защиты управляемого коммутатора, поэтому далее мы добавим пароль для всех линий виртуального терминала (VTY). Наш коммутатор имеет 16 линий VTY, которые используются для удаленного доступа, поэтому мы настроим весь диапазон от 0 до 15:

PepperAndEggSwitch(config)#line vty 0 15 PepperAndEggSwitch(config-line)#password BigSecretDon'[электронная почта защищена] PepperAndEggSwitch (строка конфигурации)#

Затем мы выйдем из конфигурации VTY, получим доступ к строке консоли 0 и назначим ей отдельный пароль:

PepperAndEggSwitch(config-line)#exit PepperAndEggSwitch(config)#line console 0 PepperAndEggSwitch(config-line)#password BigSecretForConsoleDon'[электронная почта защищена] PepperAndEggSwitch (строка конфигурации)#

Шаг 5: Установите пароль Privileged EXEC

Помимо защиты паролем линии VTY и консоли, мы можем и должны защитить режим Privileged EXEC паролем.

Мы можем сделать это из режима глобальной конфигурации:

PepperAndEggSwitch(config-line)#exit PepperAndEggSwitch(config)#enable secret Top$ecretPrivEXECpassWORD PepperAndEggSwitch(config)#

Примечание. Поскольку безопасность коммутатора — это сложная тема, и мы сосредоточимся на основах, мы не будем здесь вдаваться в вопросы управления пользователями. Однако обязательно правильно настройте пользователей или удаленные серверы аутентификации перед производственным развертыванием.

Шаг 6: Включите SSH

В какой-то момент вам понадобится доступ к вашим сетевым устройствам, и вы физически не находитесь в одной комнате с ними. Чтобы получить доступ к интерфейсу командной строки коммутатора по сети, вам потребуется использовать Telnet или SSH. С точки зрения безопасности Telnet обычно не подходит, поскольку данные передаются в виде открытого текста. Это оставляет нас с SSH.

Первым шагом к включению SSH является генерация ключей RSA:

PepperAndEggSwitch(config)#crypto key generate rsa Имя для ключей будет: PepperAndEggSwitch.cafeJohnny. Выберите размер модуля ключа в диапазоне от 360 до 2048 для ключей общего назначения. Выбор ключевого модуля больше 512 может занять несколько минут. Сколько бит в модуле [2048]: % Создание 2048-битных ключей RSA, ключи нельзя будет экспортировать...[OK] PepperAndEggSwitch(config)#

Далее мы установим версию SSH на 2:

PepperAndEggSwitch(config)#ip ssh version 2 * 4 марта 7:4:9.374: %SSH-5-ENABLED: SSH 1.99 включен PepperAndEggSwitch(config)#

Теперь мы можем настроить SSH на определенных линиях VTY. Здесь я буду использовать первые 6 строк:

PepperAndEggSwitch(config)#line vty 0 5 PepperAndEggSwitch (строка конфигурации) # транспортный ввод ssh

Наконец, мы скажем коммутатору проверить локальную базу данных пользователей для аутентификации пользователей:

PepperAndEggSwitch (строка конфигурации) # локальный вход PepperAndEggSwitch (строка конфигурации)#

Шаг 7. Создание сетей VLAN

Одной из наиболее очевидных причин использования управляемого коммутатора является возможность создания сетей VLAN для отдельных сегментов сети. Мы можем сделать это, используя команду vlan , а затем назначив нашей VLAN имя. Например, чтобы создать VLAN 2 и назвать его «кафе»:

Мы можем сделать это, используя команду vlan , а затем назначив нашей VLAN имя. Например, чтобы создать VLAN 2 и назвать его «кафе»:

PepperAndEggSwitch(config-line)#vlan 2 PepperAndEggSwitch(config-vlan)#название кафе PepperAndEggSwitch(config-vlan)#

Теперь вы можете выйти и повторить эти шаги для необходимого количества VLAN.

Шаг 8: Добавьте порты доступа к VLAN

После того, как мы создадим наши VLAN, мы можем добавить к ним порты. Например, чтобы добавить порты 5, 6 и 7 в качестве портов доступа в VLAN 2, мы можем использовать следующие команды настройки коммутатора:

PepperAndEggSwitch(config-vlan)#exit PepperAndEggSwitch(config)#interface range fast PepperAndEggSwitch(config)#диапазон интерфейса fastEthernet 0/5-7 PepperAndEggSwitch(config-if-range)#switchport режим доступа PepperAndEggSwitch(config-if-range)#switchport access vlan 2 PepperAndEggSwitch(config-if-range)#

Шаг 9. Настройте магистральные порты

Если вам нужен один порт для передачи трафика из нескольких VLAN, вам необходимо назначить его «магистральным портом». Чтобы сделать порт транковым портом, мы просто получаем доступ к его конфигурации и устанавливаем режим на транковый. Например, чтобы сделать порт 2 на нашем коммутаторе транковым портом:

Чтобы сделать порт транковым портом, мы просто получаем доступ к его конфигурации и устанавливаем режим на транковый. Например, чтобы сделать порт 2 на нашем коммутаторе транковым портом:

PepperAndEggSwitch(config-if-range)#exit PepperAndEggSwitch(config)#интерфейс fastEthernet 0/2 PepperAndEggSwitch(config-if)#switchport mode trunk PepperAndEggSwitch(config-if)#

Шаг 10: Сохранение конфигурации

Когда наша конфигурация завершена, мы можем сохранить наши изменения в начальной конфигурации. Не забудьте этот шаг, иначе вся ваша работа будет потеряна при следующей перезагрузке коммутатора!

PepperAndEggSwitch(config-if)#exit PepperAndEggSwitch(config)#exit PepperAndEggSwitch# %SYS-5-CONFIG_I: Настраивается из консоли за консолью PepperAndEggSwitch#copy running-config startup-config Имя файла назначения [startup-config]? Конфигурация здания... [ХОРОШО] PepperAndEggSwitch#

Как выглядит эффективный переключатель?

Как узнать, будет ли она эффективной после завершения настройки сетевого коммутатора? Откровенно говоря, единого ответа на все вопросы нет. Как правило, эффективным коммутатором является тот, который является безопасным и хорошо работает с учетом требований конкретной среды. Понимание того, насколько эффективна ваша конфигурация коммутатора, начинается с определения базовых требований и мониторинга производительности.

Как правило, эффективным коммутатором является тот, который является безопасным и хорошо работает с учетом требований конкретной среды. Понимание того, насколько эффективна ваша конфигурация коммутатора, начинается с определения базовых требований и мониторинга производительности.

Auvik — отличный ресурс для измерения работоспособности и производительности ваших коммутаторов, внесения изменений и автоматического резервного копирования ваших конфигураций, а также упреждающего мониторинга любых потенциальных проблем. Попробуйте Auvik бесплатно в течение 14 дней, чтобы увидеть разницу, которую он может изменить.

Если мы что-то упустили или хотите, чтобы мы рассказали об этом подробнее, дайте мне знать в комментариях! После того, как вы освоитесь с основами, вы сможете узнать еще много нового, когда речь идет об эффективном управлении коммутаторами и передовых методах проектирования сети.

Когда вы сделаете свою сеть более управляемой, подумайте об Аувике. Получите бесплатную 14-дневную пробную версию Auvik здесь.

Эффективное управление коммутатором: руководство Auvik без усилий

Независимо от того, как вы решили строить свою сеть (совет: ознакомьтесь с нашим новым Руководством покупателя сетевых устройств!), коммутатор на месте играет решающую роль в сети, обеспечивая подключение ваших пользователей к остальной части вашей ИТ-инфраструктуры. Не думайте о разъеме в стене или под шкафом как о простом порте Ethernet. В рамках эффективного управления коммутатором вы должны рассматривать его как критически важный шлюз для ИТ-услуг, которым он и является.

Когда пользователь подключает свою рабочую станцию к сети, это его единственное соединение с электронной почтой, обменом сообщениями, финансовыми системами, механизмами продаж и многими, многими другими ресурсами компании. Через этот разъем, вероятно, осуществляется даже голосовая связь. Если сервис плохой, этот пользователь не может эффективно выполнять свою работу. Если у достаточного количества пользователей будет плохой опыт, это повлияет на весь бизнес.

К сожалению, в бизнес-сетях локальным коммутатором часто пренебрегают. Больше не надо! Мы здесь, чтобы поговорить о том, что каждый администратор должен иметь в своем заднем кармане: основы и рекомендации по установке и настройке надежного коммутатора, который будет хорошо служить пользователям.

Физическое расположение и варианты подключения

1. Физическое местоположение имеет значение

Я видел выключатели в ванных комнатах, встроенные в подвесные потолки, висящие на одном винте на стене, под шкафами и на грязных полках в крошечном чулане без вентиляции и климат-контроля. Я понимаю, что модернизация стареющих зданий с помощью электропроводки является сложной задачей, и иногда решения, с которыми мы сталкиваемся, не идеальны.

Тем не менее, постарайтесь поставить переключатель в место, где есть хотя бы циркуляция воздуха. Изучите коммутатор, который вы устанавливаете, выясните, где находятся места забора и выпуска воздуха, и держите их в чистоте. Даже для безвентиляторных коммутаторов с внешними источниками питания обычно не рекомендуется размещать коммутатор прямо у стены. Корпус все еще должен излучать тепло, что является одной из причин, по которой большинство коммутаторов поставляются с резиновыми ножками, которые можно прикрепить к нижней части.

Даже для безвентиляторных коммутаторов с внешними источниками питания обычно не рекомендуется размещать коммутатор прямо у стены. Корпус все еще должен излучать тепло, что является одной из причин, по которой большинство коммутаторов поставляются с резиновыми ножками, которые можно прикрепить к нижней части.

Пыль и грязь также представляют собой проблему. Переключатели забиваются грязью, когда они установлены в грязных местах, и это может сократить срок их службы из-за перегрева. Выключатели в грязных местах следует периодически очищать, чтобы снизить этот риск, даже в промышленных моделях, предназначенных для работы в сложных условиях.

2. Тщательно продумайте структуру восходящего канала между блочным выключателем и остальной частью сети

Хотя проще всего подключить блочный коммутатор одним кабелем обратно к остальной сети, двойной восходящий канал предпочтительнее для резервирования и, возможно, емкости. Существует несколько способов безопасного создания двойного восходящего канала:

- Резервная ссылка.

Резервный канал создается при параллельном подключении второго канала к основному. Топологически это создает петлю между коммутатором туалета и коммутатором восходящей линии связи. Связующее дерево обнаружит петлю и заблокирует резервную ссылку. Если основная ссылка не работает, резервная ссылка становится активной. Лучшей альтернативой является подключение к нескольким коммутаторам, а не подключение обоих каналов к одному и тому же коммутатору. Связующее дерево будет вести себя одинаково в любом случае — будет обнаружена петля, и одна ссылка будет заблокирована до тех пор, пока основной путь не выйдет из строя.

Резервный канал создается при параллельном подключении второго канала к основному. Топологически это создает петлю между коммутатором туалета и коммутатором восходящей линии связи. Связующее дерево обнаружит петлю и заблокирует резервную ссылку. Если основная ссылка не работает, резервная ссылка становится активной. Лучшей альтернативой является подключение к нескольким коммутаторам, а не подключение обоих каналов к одному и тому же коммутатору. Связующее дерево будет вести себя одинаково в любом случае — будет обнаружена петля, и одна ссылка будет заблокирована до тех пор, пока основной путь не выйдет из строя. - Параллельный канал уровня 2. Параллельная связь уровня 2 между коммутаторами может быть достигнута с помощью протоколов агрегации каналов, таких как протокол агрегации портов Cisco (PAgP) или стандартный отраслевой протокол управления агрегацией каналов (LACP). Эта схема позволяет обеим ссылкам быть активными и нести трафик. Протокол агрегации каналов делает две ссылки видимыми как одна ссылка с точки зрения связующего дерева, сохраняя при этом топологию без петель.

Агрегация ссылок может масштабировать параллельные ссылки за пределы двух. Распространены четырех- и восьмисторонние пакеты агрегации каналов. Для разнообразия пакеты агрегации каналов могут быть разделены между двумя физическими коммутаторами, которые действуют как один виртуальный коммутатор, например, стекируемые версии коммутаторов Cisco Catalyst или коммутаторы шасси Cisco, на которых работает система виртуальной коммутации.

Агрегация ссылок может масштабировать параллельные ссылки за пределы двух. Распространены четырех- и восьмисторонние пакеты агрегации каналов. Для разнообразия пакеты агрегации каналов могут быть разделены между двумя физическими коммутаторами, которые действуют как один виртуальный коммутатор, например, стекируемые версии коммутаторов Cisco Catalyst или коммутаторы шасси Cisco, на которых работает система виртуальной коммутации. - Параллельный канал 3-го уровня. Одной из стратегий восходящей связи закрытых коммутаторов является подключение их к остальной части сети через маршрутизируемые (уровень 3) каналы, а не через коммутируемые (уровень 2) каналы. Хотя проводка выглядит одинаково, конечный результат обеспечивает лучшую изоляцию от остальной сети. При таком подходе два канала L3 не создают петлю, потому что каждый канал принадлежит своему сегменту сети, изолированному от другого. Проблема этой схемы заключается в том, что пользовательские сегменты VLAN не могут охватывать разные шкафы, поскольку сетевой сегмент L2 (VLAN) не выходит за пределы восходящих каналов L3.

Двойные восходящие каналы L3 должны подключаться к отдельным коммутаторам для обеспечения отказоустойчивости.

Двойные восходящие каналы L3 должны подключаться к отдельным коммутаторам для обеспечения отказоустойчивости. - Не забывайте о разнообразии физических путей. По возможности прокладывайте кабели, идущие в шкаф, по альтернативным физическим путям. Идея состоит в том, что если один кабель, соединяющий выключатель в шкафу с остальной частью сети, будет перерезан, затоплен, сожжен или иным образом поврежден, другой кабель не постигнет та же участь. Это, по общему признанию, является сложной задачей в зданиях, где трубопроводы ограничены и где строительство просто не поддается такому подходу. Но по возможности прокладывайте восходящие кабели отдельно.

3. Определите, действительно ли сети нужен этот 10-гигабитный Ethernet

Когда вы имеете дело со шкафными коммутаторами, очень важно правильно выбрать размер восходящего канала от шкафа к остальной части сети. Несмотря на то, что каждая сеть уникальна, в целом, коммутационные коммутаторы могут выдерживать огромное количество переподписок . Под переподпиской мы подразумеваем соотношение портов, обращенных к пользователю, и портов восходящей линии связи.

Под переподпиской мы подразумеваем соотношение портов, обращенных к пользователю, и портов восходящей линии связи.

Например, в коммутаторе с 48 портами со скоростью 1 Гбит/с, обращенными к пользователю, и двумя агрегированными портами восходящей линии связи со скоростью 1 Гбит/с коэффициент переподписки составляет 24:1. Другими словами, на каждый восходящий порт приходится 24 обращенных к пользователю порта.

Попробуйте Auvik бесплатно в течение 14 дней

На протяжении многих лет я наблюдал очень высокий коэффициент переподписки на коммутаторы в шкафу — до 96:1 — без каких-либо проблем.

Шаблоны трафика с рабочих станций пользователей имеют тенденцию быть как скачкообразными (быстрые всплески трафика), так и несинхронизированными (всплески трафика происходят на одной машине за раз, а не на всех сразу). По этим причинам можно избежать высоких показателей превышения лимита подписки на комнатный выключатель на месте в бизнесе, что было бы неприемлемо в большинстве проектов центров обработки данных.

Но возникает вопрос: необходимы ли восходящие каналы Ethernet 10 Гбит/с между шкафом и остальной частью сети? Это зависит. Давайте рассмотрим несколько важных фактов, которые могут так или иначе склонить чашу весов в пользу восходящих каналов 10 Гбит/с.

- Можете ли вы позволить себе Ethernet 10 Гбит/с? Коммутаторы Closed очень часто должны преодолевать десятки или сотни метров, чтобы воссоединиться с основной сетью. Для передачи на большие расстояния требуется оптоволоконный кабель. Для прохождения исключительно больших расстояний требуется волокно определенного оптического качества и, возможно, приемопередатчик другого типа. Таким образом, хотя развертывание каналов 10 Гбит/с не так дорого, как раньше, стоимость, безусловно, по-прежнему является важным фактором. Не все волокна созданы одинаковыми, и не все оптические модули 10G передают свет на одинаковое расстояние. Просмотрите этот лист от Cisco, в котором описаны различные модули 10G и поддерживаемые расстояния в зависимости от используемого оптоволоконного кабеля.

- У вас есть медные кабели? 10GBase-T — это 10 Гбит/с по медному кабелю. Его основная цель не для закрытых восходящих каналов. Cisco отмечает: «Основным вариантом использования 10GBASE-T является высокоскоростное подключение к серверу. В других, менее распространенных сценариях используется 10GBASE-T для соединения распределительных или базовых коммутаторов, расположенных на расстоянии 100 метров». Мало того, что 10GBase-T предназначен в основном для подключения в стойке между серверами и коммутаторами доступа, он также предъявляет строгие требования к медным кабелям. На расстоянии менее 100 м и при правильном типе медного кабеля (Cat6, сертифицированный для 500 МГц, экранированный Cat6, Cat6A или Cat7) можно использовать 10GBase-T в качестве восходящей линии связи для удаленного коммутатора. Но 10GBase-T не является очевидным и экономичным решением. Скачок Ethernet с 1 Гбит/с до 10 Гбит/с по медным кабелям выше, чем скачок, сделанный несколько лет назад со 100 Мбит/с до 1 Гбит/с.

- Ваши пользователи перемещают много данных? Как мы уже говорили, высокий уровень переподписки часто подходит для коммутатора. Но некоторые группы пользователей могут перемещать намного больше данных, чем средний работник. К этой категории относятся люди, работающие на своих локальных рабочих станциях с большими наборами данных. Подумайте о художниках мультимедиа, разработчиках, работающих с большими тестовыми базами данных, и подобных сценариях. В этих ситуациях высокий уровень превышения подписки будет менее допустимым, поскольку более длительные всплески трафика увеличивают вероятность того, что одновременные потоки пользовательского трафика попадут в восходящую линию связи. В этом случае восходящие каналы со скоростью 10 Гбит/с снижают переподписку в 10 раз по сравнению с восходящими каналами со скоростью 1 Гбит/с и значительно снижают вероятность конфликтов. Низкая конкуренция означает более высокую пропускную способность сети для сообщества пользователей.

- Сколько у вас в сети поддерживаемых устройств? Большинство организаций теперь поддерживают телефоны сотрудников, планшеты и связанные с ними устройства BYOB в своих сетях, что означает увеличение количества устройств в сети. Сегодня средний пользователь сети может использовать три или четыре устройства вместо одной рабочей станции. По мере увеличения количества устройств и увеличения количества точек доступа возрастает и вероятность конкуренции за восходящие каналы. Здесь могут помочь 10 Гбит/с.

4. Не экономьте на физических портах

Проблема, с которой я неоднократно сталкивался, — это 24-портовый коммутатор, которому не хватает портов. Если позволяет бюджет, всегда следует устанавливать 48-портовый коммутатор — желательно с дополнительными портами для восходящих каналов — для обеспечения дополнительного роста. Да, 48-портовые коммутаторы стоят дороже, и эта стоимость часто является движущей силой для покупки 24-портового коммутатора. Но в долгосрочной перспективе, по моему опыту, 48-портовые коммутаторы почти всегда предпочтительнее.

Но в долгосрочной перспективе, по моему опыту, 48-портовые коммутаторы почти всегда предпочтительнее.

При этом следует учитывать долгосрочное влияние беспроводных сетей на окружающую среду. Если вы обнаружите, что 802.11ac обеспечивает производительность, эквивалентную проводной, то вы на другом пути. Вы переходите от проводных подключений к беспроводным, где ваши проблемы с плотностью проводных портов переместились с пользовательских рабочих станций на точки доступа. Но если «провода повсюду» по-прежнему остается выбором, то мой комментарий о 24-портовых коммутаторах против 48-портовых, надеюсь, натолкнет на размышления.

5. Помните, что стеки коммутаторов или шасси немного отличаются от отдельных коммутаторов

Популярный выбор в сетевом шкафу, стекируемые коммутаторы и коммутаторы на шасси обеспечивают большую плотность портов с единой точкой управления. С точки зрения дизайна, эти преимущества имеют несколько проблем, о которых стоит помнить.

- Стеки и шасси могут быть единой точкой отказа.

Чтобы решить, вызывает ли это беспокойство, рассмотрите влияние на организацию, если весь шкаф не будет работать в течение нескольких часов или дней. Коммутаторы шасси часто предлагают два ядра супервизора и два источника питания, чтобы снизить этот риск. Некоторые могут указать, что коммутатор шасси сам по себе является единственной точкой отказа, но за почти 20 лет работы в сети я только однажды сталкивался с отказом шасси.

Чтобы решить, вызывает ли это беспокойство, рассмотрите влияние на организацию, если весь шкаф не будет работать в течение нескольких часов или дней. Коммутаторы шасси часто предлагают два ядра супервизора и два источника питания, чтобы снизить этот риск. Некоторые могут указать, что коммутатор шасси сам по себе является единственной точкой отказа, но за почти 20 лет работы в сети я только однажды сталкивался с отказом шасси. Стекируемые коммутаторы, как правило, лучше, чем шасси, поскольку каждый физический коммутатор в стеке обычно может функционировать как «мастер стека», где в случае сбоя будет выбран новый мастер стека. Кроме того, питание распределяется по всему стеку; сбой источника питания коммутатора повлияет только на один коммутатор, а не на остальную часть стека. Интересно, что некоторые стекируемые коммутаторы Cisco предлагают StackPower, который может уменьшить перегорание источников питания в стеке.

- Распределите двойные каналы восходящей связи по шасси или стеку для обеспечения максимальной отказоустойчивости.

Идея состоит в том, чтобы убедиться, что восходящие каналы от шасси или стека не исходят от одного и того же коммутатора или модуля. Слишком часто я видел двойные восходящие каналы, исходящие от одного и того же супервизора, а это означает, что в случае сбоя супервизора шасси может быть отключено от остальной части сети, даже с двумя супервизорами.

Идея состоит в том, чтобы убедиться, что восходящие каналы от шасси или стека не исходят от одного и того же коммутатора или модуля. Слишком часто я видел двойные восходящие каналы, исходящие от одного и того же супервизора, а это означает, что в случае сбоя супервизора шасси может быть отключено от остальной части сети, даже с двумя супервизорами. Двойные восходящие каналы также должны быть распределены по разным физическим коммутаторам в стеке. Моя практика со стеками закрытых коммутаторов заключается в размещении одного восходящего канала вверху стека, а второго — внизу. Предполагая разрыв в стеке между верхней и нижней частью, это означает, что обе части фрагментированного стека по-прежнему будут восходить обратно в основную сеть. Обновления программного обеспечения иногда решаются по принципу «все или ничего». При обновлении коммутаторов шасси может потребоваться перезагрузить все шасси, чтобы запустить новое программное обеспечение, а это означает, что пользователи не смогут получить доступ к остальной части сети, пока шасси не вернется в оперативный режим.

Интуитивно вы можете предположить, что обновления стека коммутаторов можно выполнять по одному коммутатору за раз, но реальность такова, что коммутаторы в стеке часто требуют, чтобы очень близкие версии программного обеспечения были членами одного стека. Следовательно, обновление одного коммутатора может перевести его в автономный режим до тех пор, пока не будут обновлены все остальные коммутаторы в стеке.

Эта проблема зависит от поставщика и продукта. Суть в том, чтобы убедиться, что организация способна справиться с процессом обновления программного обеспечения, который потенциально переводит в автономный режим сотни пользовательских портов, пока идет обновление.

Ключевые элементы конфигурации коммутатора и соображения

1. Конфигурация связующего дерева

Если вы выбрали резервную ссылку или параллельную схему уровня 2, то вы расширили свой домен уровня 2 из базовой сети в чулан. Это означает, что ваш коммутатор унитаза участвует в глобальном домене связующего дерева и должен быть настроен соответствующим образом.

Я уже писал о проектировании связующего дерева, и в этом посте я упоминаю о важности размещения и усиления корневого моста. Когда имеешь дело с выключателем в шкафу, ключ в том, чтобы убедиться, что выключатель в шкафу не стал 9.0029 корневой мост .

Если ближайший коммутатор становится корневым мостом, то каналы в физическом ядре сети или вокруг него могут быть заблокированы. В результате могут появиться какие-то странные (и неожиданные) пути пересылки в сети, которые проходят через закрытый коммутатор.

Чтобы предотвратить этот сценарий, я рекомендую установить приоритет корневого моста на очень высокое число (максимум 65535 работает), а не оставлять значение по умолчанию 32768. Если вы уже установили ядро переключается на какое-то низкое значение ниже 32768, их изменение может показаться ненужным, но критически важно думать заранее. Установка более высокого значения может помочь избежать неожиданного результата связующего дерева в будущем.

Также стоит упомянуть, что я предполагаю использование быстрого связующего дерева . 802.1w — это существенная переработка исходного связующего дерева 802.1d, включающая ряд улучшений, связанных с производительностью. Быстрое связующее дерево включает в себя эквиваленты нескольких ранних улучшений связующего дерева Cisco, таких как uplinkfast , которые помогут вашему коммутатору быстрее конвергировать на новой топологии, если что-то изменится.

Практически говоря, предположим, что вы реализовали схему резервной ссылки, где одна ссылка блокируется, а другая перенаправляет. Если ссылка для пересылки выйдет из строя, ваш коммутатор заметит это и отреагирует. В конце концов, трафик начнет течь по оставшемуся каналу. Длина «в конечном итоге» варьируется между исходным связующим деревом и быстрым связующим деревом, при этом быстрое связующее дерево быстрее. Точные таймеры и задействованные процессы выходят за рамки этого сообщения в блоге, но я рекомендую этот технический документ от CCIE Петра Лапухова, если вам интересно углубиться в детали.

Если вы выбрали схему параллельного канала уровня 3, то вы создали изолированный домен связующего дерева уровня 2 на самом коммутаторе. Возникает вопрос, должен ли коммутатор туалета быть корнем домена связующего дерева. В большинстве случаев вы захотите, чтобы это был корень, потому что вы не хотите, чтобы другие коммутаторы, подключенные к сети, скажем, на рабочем столе пользователя, становились корневым мостом связующего дерева сетевого домена.

Получите бесплатную 14-дневную пробную версию Auvik здесь.

2. Конфигурация маршрутизации

Многие локальные коммутаторы являются коммутаторами уровня 3, что означает, что они могут маршрутизировать трафик между различными блоками IP-адресов, находящихся в отдельных VLAN. В линейке продуктов Cisco Catalyst маршрутизаторы серии 29xx обычно относятся только к уровню 2, а коммутаторы модели 37xx и выше поддерживают уровень 3.

Предполагая, что коммутатор с поддержкой L3 использует параллельные каналы, вы можете выбрать несколько различных схем маршрутизации. Вместо того, чтобы рассматривать все различные возможности, давайте рассмотрим один надежный подход, который стоит рассмотреть в среде Cisco, — двойные каналы EIGRP. (Возможно, вы захотите прочитать мое введение в EIGRP, прежде чем продолжить.)

Вместо того, чтобы рассматривать все различные возможности, давайте рассмотрим один надежный подход, который стоит рассмотреть в среде Cisco, — двойные каналы EIGRP. (Возможно, вы захотите прочитать мое введение в EIGRP, прежде чем продолжить.)

В этой схеме каждому каналу L3 назначается сетевой блок /29. /29 — это блок из восьми адресов, шесть из которых реально используются. В нашем примере ссылка на коммутатор 1 имеет диапазон 10.100.1.0-7, где фактически могут использоваться IP-адреса с 1 по 6.

Я рекомендую /29s вместо более привычных /30 двухточечных ссылок , которые предлагают только два полезных адреса. /29 обеспечивают гибкость в будущем без изменения нумерации ссылки, например, когда может потребоваться добавить дополнительное устройство, такое как брандмауэр, оптимизатор глобальной сети или замещающий коммутатор.

Сохранение IP-адреса обычно не является проблемой в частных сетях, использующих адресное пространство RFC1918, поэтому /29 является полезной схемой адресации для каналов точка-точка, не переусердствуя.

В этом сценарии наш закрытый коммутатор имеет два канала EIGRP, по одному на каждую пару коммутаторов в базовой сети. Предполагая, что оба канала имеют одинаковые характеристики пропускной способности и задержки, процесс маршрутизации EIGRP будет рассматривать эти каналы как равные по стоимости и распределять трафик между двумя каналами. В случае выхода из строя одного из каналов EIGRP обнаружит, что соединения больше нет, и сосредоточится на оставшемся канале.

Несколько дополнительных замечаний:

- Коммутатор в туалете, скорее всего, должен быть настроен как маршрутизатор-заглушка EIGRP . Если вы не сделали какой-то необычный выбор при проектировании сети, нет никаких причин, по которым коммутатор в чулане когда-либо должен быть транзитным маршрутизатором. Единственными сетями, для которых сетевой шкаф является источником, являются подключенные VLAN, к которым обращаются пользователи. Таким образом, у базовой сети нет причин опрашивать ближайший коммутатор о потерянных маршрутах, исходящих из других частей сети.

Другой способ думать об этом — рассматривать коммутатор доступа как тупик. Если край сетевой диаграммы — это коммутатор в чулане, то этот коммутатор действительно тупиковый — дальше идти некуда. И, таким образом, настроить его как заглушку — это правильно.

- Коммутатору туалета не нужно знать всю таблицу маршрутизации. Все, что нужно знать шкафу, это маршрут по умолчанию . Почему? В нашем примере проекта коммутатор может отправлять что-либо только в базовую сеть. Детальная таблица маршрутизации полезна только для маршрутизатора (или коммутатора уровня 3), если трафик для некоторых IP-адресов доступен по одному каналу, а трафик для других IP-адресов доступен по другим каналам. В нашем случае это не так. Поэтому зачем загромождать таблицу маршрутизации комнатного коммутатора кучей IP-адресов, доступных по одним и тем же двум ссылкам? Вместо этого коммутаторы ядра могут суммировать трафик в маршрут по умолчанию, используя оператор «ip summary-address eigrp» на интерфейсах, которые восходят к коммутатору-узелку.

Коммутатор-узел узнает только маршрут по умолчанию, а не всю основную таблицу маршрутизации.

Коммутатор-узел узнает только маршрут по умолчанию, а не всю основную таблицу маршрутизации.

3. Вопросы качества обслуживания

Еще одна важная тема, в которую мы можем дать только введение, — это качество обслуживания (QoS). QoS — это большая идея о том, что некоторый сетевой трафик важнее, чем другой сетевой трафик. Важный трафик (например, голос и видео, хотя это может быть все, что вы определяете) должен быть доставлен, в то время как другой трафик может терпеть некоторые потери. (Для получения более подробной информации о QoS вы можете прочитать мою серию здесь.)

Для этого сообщения в блоге давайте сделаем несколько общих наблюдений:

- Если вы не используете IP-телефоны или видеоустройства через коммутатор в чулане, вы, вероятно, сможете обойтись без схемы QoS . Без голосового и видеотрафика вы отправляете через коммутатор весь трафик данных, скорее всего, TCP-трафик. В редких случаях перегрузки между удаленным коммутатором и базовой сетью могут справиться встроенные в TCP механизмы повторной передачи и скользящего окна.

В большинстве ситуаций этого достаточно. Исключениями из этого общего правила являются интерактивные приложения, такие как SSH, где задержка из-за перегрузки может затруднить использование приложения. В таком случае схема QoS может быть полезна для определения приоритетов этого интерактивного трафика.

В большинстве ситуаций этого достаточно. Исключениями из этого общего правила являются интерактивные приложения, такие как SSH, где задержка из-за перегрузки может затруднить использование приложения. В таком случае схема QoS может быть полезна для определения приоритетов этого интерактивного трафика. - При передаче голоса и видео в режиме реального времени через ваш коммутатор (вероятно, из-за того, что в организации развернуты IP-телефоны) идея состоит в том, чтобы отправлять голосовой трафик — людей, говорящих по телефону, — из «приоритетной» очереди с низким уровнем джиттера. , а видеотрафик ставится в очередь, что гарантирует достаточную пропускную способность для его нужд . Джиттер относится к количеству времени между доставкой пакетов. Для голосового трафика равномерная доставка пакетов важна для качественного вызова. Видеотрафик более устойчив к джиттеру, чем голосовой, но все пакеты должны доставляться туда, куда они направляются.

4.

Другие аспекты конфигурации

Другие аспекты конфигурации После того, как схема физического подключения и переадресации будет согласована, разумным следующим шагом будет обеспечение того, чтобы конструкция продолжала работать должным образом. Есть несколько основных моментов, которые следует учитывать.

Во-первых, необходимо обеспечить безопасность, чтобы предотвратить изменение конфигурации коммутатора неавторизованной стороной. Обратите внимание, что конфигурация коммутатора, оставленная по умолчанию, небезопасна, поэтому мудрый администратор позаботится о том, чтобы ввести нестандартные имена пользователей и пароли и отключить незашифрованные протоколы управления, такие как Telnet, SNMPv2 и HTTP, вместо использования SSH, SNMPv3 и HTTPS. .

Другим разумным шагом безопасности является использование списка доступа для ограничения исходных IP-адресов, которым разрешено управлять коммутатором. Это предотвратит, скажем, обнаружение коммутатора пользователем за его рабочим столом и попытку входа в систему, или попытку вредоносного ПО отправить новую конфигурацию коммутатору через SNMP.

Если ваш клиент использует высокозащищенную среду, вы можете использовать более агрессивные инструменты в сетевом шкафу. Например, защита от источника IP, динамическая проверка ARP, отслеживание DHCP и защита портов — это функции, которые можно развернуть, чтобы гарантировать, что системы, использующие коммутатор, являются теми, за кого себя выдают, не выполняют роли, которые не должны выполнять, и ведут себя нормально. обычно. Реализация этих функций сложна и выходит за рамки нашей здесь, но стоит изучить и понять, внедрите ли вы их в конечном итоге или нет.

Еще одной проблемой является мониторинг коммутатора, чтобы убедиться, что он включен и работает, что каналы (особенно восходящие каналы к основному коммутатору) не используются чрезмерно и что порты коммутатора работают без ошибок. Многие инструменты сетевого мониторинга и управления, включая Auvik, могут помочь с этими задачами и выполнять мониторинг коммутаторов, а также отчеты, устранение неполадок и управление конфигурацией.